2017-05-14 08:27

5月14日消息,国家网络与信息安全信息通报中心今天下午紧急通报:监测发现,在全球范围内爆发的WannaCry勒索病毒出现了变种:WannaCry 2.0,与之前版本的不同是,这个变种取消了Kill Switch,不能通过注册某个域名来关闭变种勒索病毒的传播,该变种传播速度可能会更快。请广大网民尽快升级安装Windows操作系统相关补丁,已感染病毒机器请立即断网,避免进一步传播感染。

宁波高校也有学生电脑遭殃

曾有学生一度想破解病毒

宁波南高教园区一大三学生成立的网络科技公司,其中有一台电脑被入侵。

“这个新闻早上出来后,我也关注到了,但是我没有想到公司的电脑会被黑。”该公司负责人陈同学淡定地告诉记者,“大概是中午12点的时候,公司的小伙伴提议说看看自己电脑,打开一看,真的有一台。这台电脑当时被一个兼职的学生带在寝室里,他拍了一张照片给我,我们都觉得很惊奇。”

“我们几个技术研究人员有想去破解它的想法,也花了大半个小时去研究这个病毒,后来看到中国只是它入侵的一个国家而已,说明这个病毒非常厉害,我们就放弃了研究。”所以他们也没有有具体措施让那台被黑的电脑正常运行。

昨天,宁波大学潘天寿艺术设计学院学工办张欣老师也向记者证实,他们学院的部分学生也发生了电脑被入侵的情况。

国内近3万机构感染勒索病毒

受影响地区苏浙粤赣沪排前五

5月14日,360威胁情报中心发布了WannaCrypt(永恒之蓝)勒索蠕虫最新态势,截至5月13日20点,国内有29372家机构组织的数十万台机器感染,其中有教育科研机构4341家中招,是此次事件的重灾区。

在受影响的地区中,江苏、浙江、广东、江西、上海、山东、北京和广西排名前八位。

根据360威胁情报中心的统计,在短短一天多的时间,WannaCrypt(永恒之蓝)勒索蠕虫已经攻击了近百个国家的超过10万家企业和公共组织,其中包括1600家美国组织,11200家俄罗斯组织。

国内被感染的组织和机构已经覆盖了几乎所有地区,影响范围遍布高校、火车站、自助终端、邮政、加油站、医院、政府办事终端等多个领域,被感染的电脑数字还在不断增长中。

从行业分布来看,教育科研机构成为最大的重灾区。共有4316个教育机构IP被发现感染永恒之蓝勒索蠕虫,占比为14.7%;其次是生活服务类机构,3302个,占比11.2%;商业中心(办公楼、写字楼、购物中心等)3014个,占比10.3%,交通运输2686个,占比9.1%。另有1053个政府、事业单位及社会团体,706个医疗卫生机构、422个企业,以及85个宗教设施的IP都被发现感染了永恒之蓝勒索蠕虫。

【早前报道】

5月12日,全球多个国家遭受一种勒索软件的攻击,不法分子利用NSA黑客武器库泄漏的“永恒之蓝”发起病毒攻击,受害者包括中国一些高校和英国多家医院。据报道,电脑被这种勒索软件感染后,其中文件会被加密锁住,支付黑客所要求赎金后才能解密恢复。据悉,勒索金额最高达5个比特币,目前价值人民币5万多元。

现状

国内多家校园网发通知提醒防范 多地中石油加油站加油无法网络支付

5月12日23时,山东大学对校园网用户发布通知称,近期国内多所院校(包括我校部分单位)出现ONION勒索软件感染情况,磁盘文件会被病毒加密为.onion后缀,该勒索软件是此前活跃的勒索软件Wallet的一类变种,运用了高强度的加密算法难以破解,被攻击者除了支付高额赎金外,往往没有其他办法解密文件,只有支付高额赎金才能解密恢复文件,对学习资料和个人数据造成严重损失。

5月13日凌晨,电子科技大学中山学院网络维护科发布通报称,近期国内多所院校出现ONION勒索软件感染情况,磁盘文件会被病毒加密为.onion后缀,只有支付高额赎金才能解密恢复文件,对学习资料和个人数据造成严重损失。

据媒体报道,5月13日,全国多地包括北京、上海、重庆、成都等多城的部分中石油旗下加油站在今日0点左右突然断网,而因断网目前无法使用支付宝、微信等联网支付方式,只能使用现金。

中石油有关负责人表示,目前公司加油站的加油业务和现金支付业务正常运行,但是第三方支付无法使用,怀疑受到病毒攻击,具体情况还在核查处置中。

有可能通过445端口发起攻击的漏洞攻击工具。

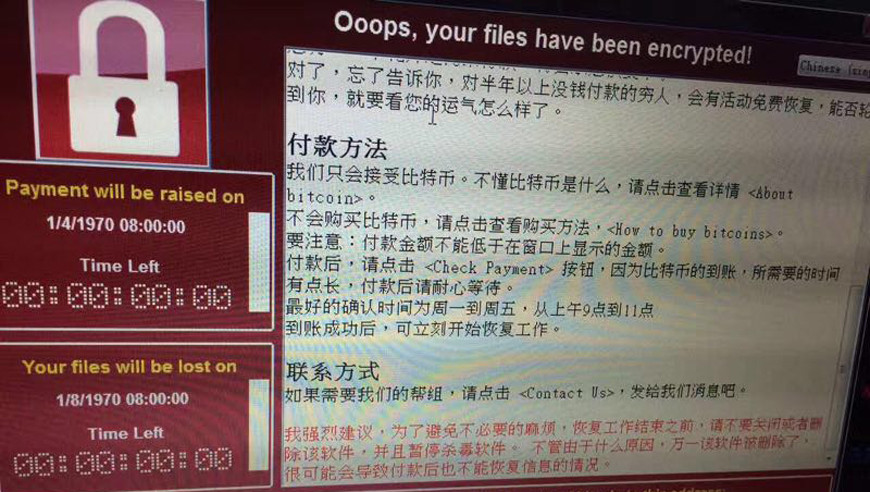

用户文件被加密。安天公司供图

勒索攻击系蠕虫病毒 黑客袭击已扩散到前所未有规模

根据网络安全机构通报,这是不法分子利用NSA黑客武器库泄漏的“永恒之蓝”发起的病毒攻击事件。“永恒之蓝”会扫描开放445文件共享端口的Windows机器,无需用户任何操作,只要开机上网,不法分子就能在电脑和服务器中植入勒索软件、远程控制木马、虚拟货币挖矿机等恶意程序。

综合CNVD技术组成员单位奇虎360公司、安天公司等单位已获知的样本情况和分析结果,该勒索软件在传播时基于445端口并利用SMB服务漏洞(MS17-010),总体可以判断是由于此前“Shadow Brokers”披露漏洞攻击工具而导致的后续黑产攻击威胁。当用户主机系统被该勒索软件入侵后,弹出如下勒索对话框,提示勒索目的并向用户索要比特币。而用户主机上的重要数据文件,如:照片、图片、文档、压缩包、音频、视频、可执行程序等多种类型的文件,都被恶意加密且后缀名统一修改为“.WNCRY”。目前,安全业界暂未能有效破除该勒索软的恶意加密行为,用户主机一旦被勒索软件渗透,只能通过重装操作系统的方式来解除勒索行为,但用户重要数据文件不能直接恢复。

从山东大学被感染机器的情况来看,一是操作系统、Office软件等没有采用正版软件,且漏洞、补丁更新不及时;二是不常用端口没有封闭;三是个人网络安全意识淡漠,没有定期备份文档的习惯。

德国之声报道,IT安全公司Kaspersky的专家雷夫(Costin Raiu)表示,至少发生了4.5万次攻击,分布在全球74个国家。安全公司Avast所估测的攻击数目更高,称在99个国家发生了7.5万次攻击。该公司的安全专家科瑞斯特金(Jakub Kroustek)说,目前攻击的重点是俄罗斯、乌克兰和中国台湾地区。

专家们表示,该勒索病毒传播很快。据Forcepoint Security Labs公司称,包含着该病毒的邮件以近每小时500万封的速度发出,所使用的是"Wanna Cry"("想哭")恶意软件(也被称作Wanna Decryptor)。

欧洲刑警组织称,此次勒索病毒的黑客网络袭击已扩散到前所未有的规模。

原标题:

编辑: 陈捷

- 三位浙江人揭秘比特币故事 有人抛掉一批筹资千万元

- 无人机扰航 重庆240余航班受影响

- 女乘客欲跳轨道 客运员一把拽回

- 9天收费破万 小升初特长班有用吗

- 网络直播内容"千奇百怪"怎么治?

- 韩国旅游逆差创2007年来新高 韩媒:因中国游客骤减